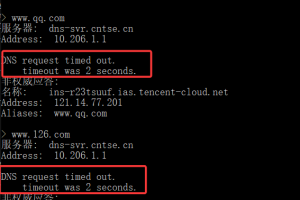

朋友又有事情找笔者了,他说道需要禁止公司访客WiFi网段内的设备使用域控制器的DNS服务,因此在域控制器的 Windows 防火墙内做了一个禁止该网段的入站访问策略,策略已经做好了,检查过N次,都没有发现该策略存在问题,但是无论如何,访客WiFi网段的设备依旧能使用域控制器的DNS服务,不知道是哪里出了问题,让笔者帮忙检查一下。

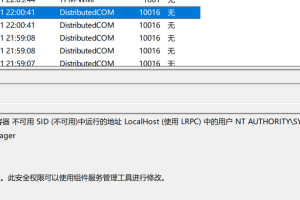

笔者远程操作他的域控制器,先是检查了一下Windows 防火墙的设置,确定Windows 防火墙设置并没有问题,随后想起了他的域中曾经做过针对Windows 防火墙的组策略设置,因此进入域组策略管理工具,检查了一下域组策略的相关设置,看了一段时间,终于发现问题所在,原来是朋友的域组策略里面,组策略中注册表关于防火墙的设置代替了本地电脑的防火墙设置,要恢复电脑本地防火墙的作用,具体操作方法如下:

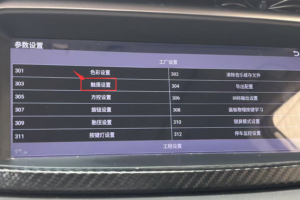

一、进入与防火墙设置相关的域组策略设置——计算机配置——策略——Windows 设置——安全设置——高级Windows Defender 防火墙 ——高级Windows Defender 防火墙 -LDAP://CN=* (“*”为域的LDAP相关信息),进入后,点击“Windows Defender 防火墙属性”链接,打开防火墙属性配置界面:

二、在“域配置文件”选项卡中,点击“设置”——“指定控制 Windows Defender 防火墙指定行为的设置。”旁边的“自定义”按钮:

三、在打开的对话框中,“规则合并”下面的“应用本地防火墙规则”与“应用本地链接安全规则”均设置为“是(默认值)”或者“未配置”:

四、在“在专用配置文件”“公用配置文件”选项卡中,也做与“域配置文件”选项卡处类似的配置。

五、配置完毕后,到防火墙所在的电脑或服务器,打开命令提示符或PowerShell,执行命令以下命令,让配置生效:

gpupdate /force

执行以上操作过程后,朋友DNS服务器的本地防火墙策略已经生效,可以正常地实施禁止访客WiFi网段终端使用域控制DNS服务的策略了。